Des applications gratuites transforment discrètement les Smart TV en proxies de web scraping pour l'IA

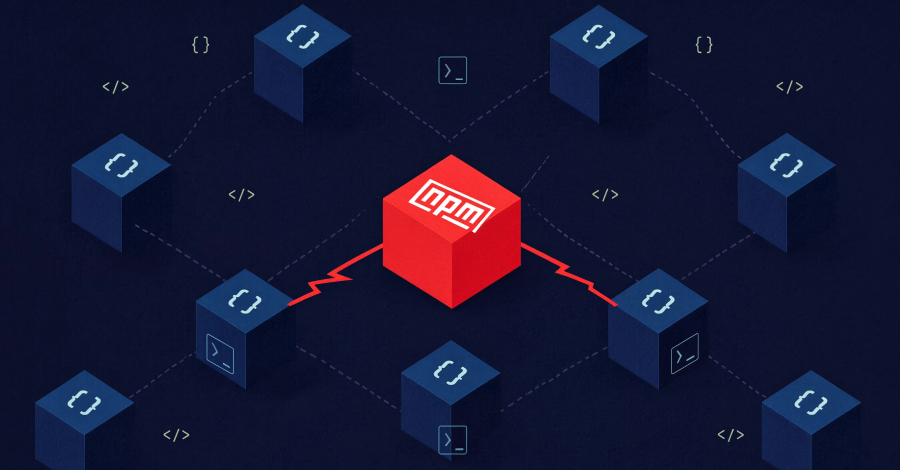

Un chercheur a découvert comment les applications pour consommateurs intègrent le SDK iOS de Bright Data pour transformer les appareils, y compris les Smart TV toujours connectées, en nœuds de sortie relayant du trafic de web scraping pour le compte de Bright Data, une entreprise spécialisée dans l'IA. La société, successeur de Luminati, exploite ce qu'elle appelle le plus grand réseau de proxies résidentiels au monde.