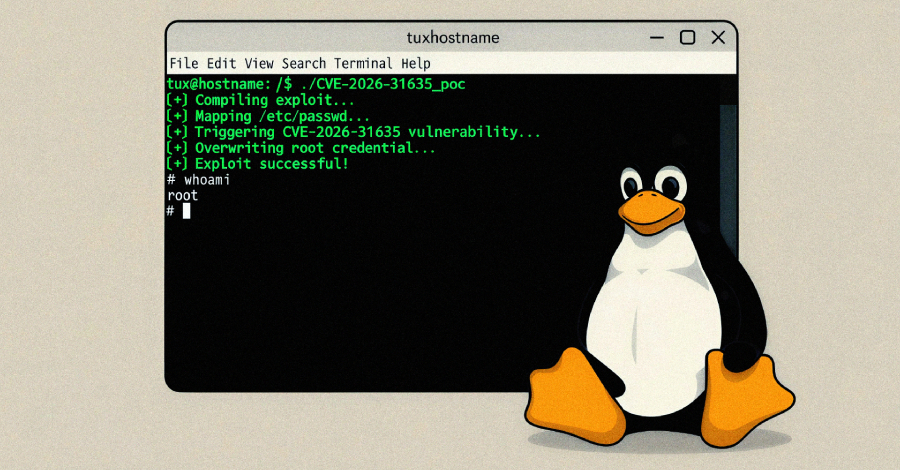

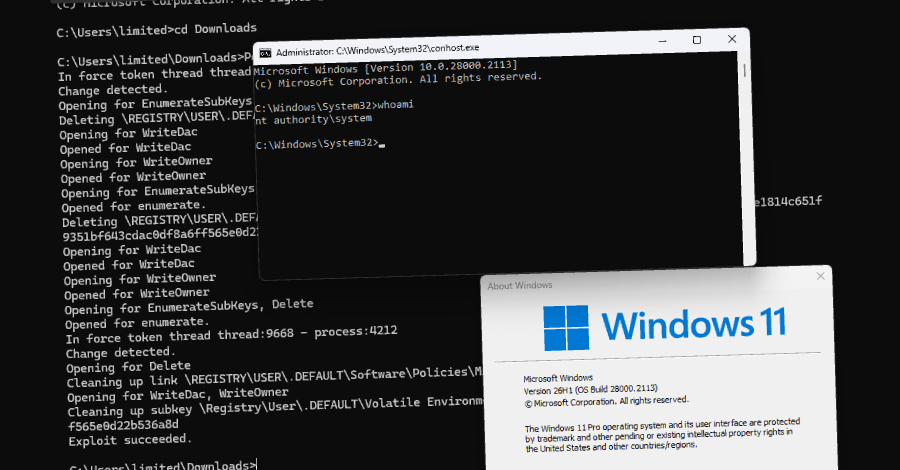

Vulnérabilité CVE-2026-31635 découverte dans le noyau Linux : Publication du PoC DirtyDecrypt

Publication du code d'exploitation de type preuve de concept (PoC) pour une faille de sécurité récemment corrigée dans le noyau Linux, permettant une élévation locale des privilèges. Cette vulnérabilité, appelée DirtyDecrypt (aka DirtyCBC), a été découverte par l'équipe de sécurité Zellic et V12 le 9 mai 2026, pour être ensuite identifiée comme un doublon par les mainteneurs.