Attaque de la chaîne d'approvisionnement de DAEMON Tools compromet les installateurs officiels avec des logiciels malveillants

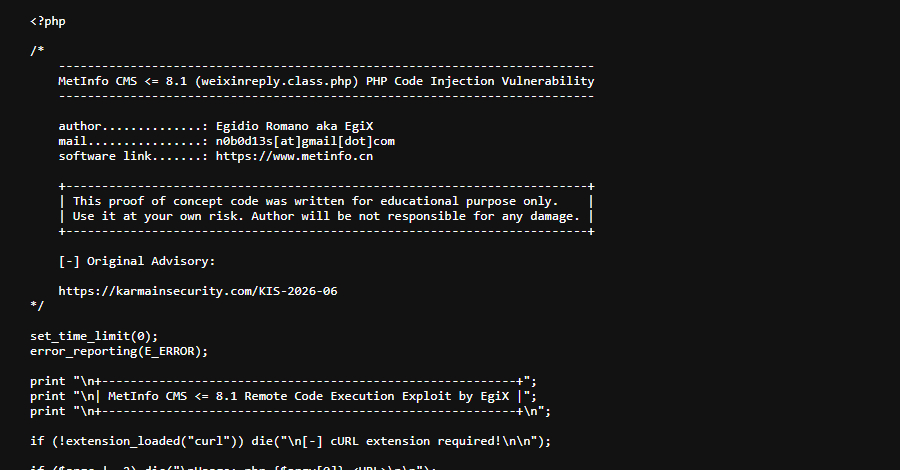

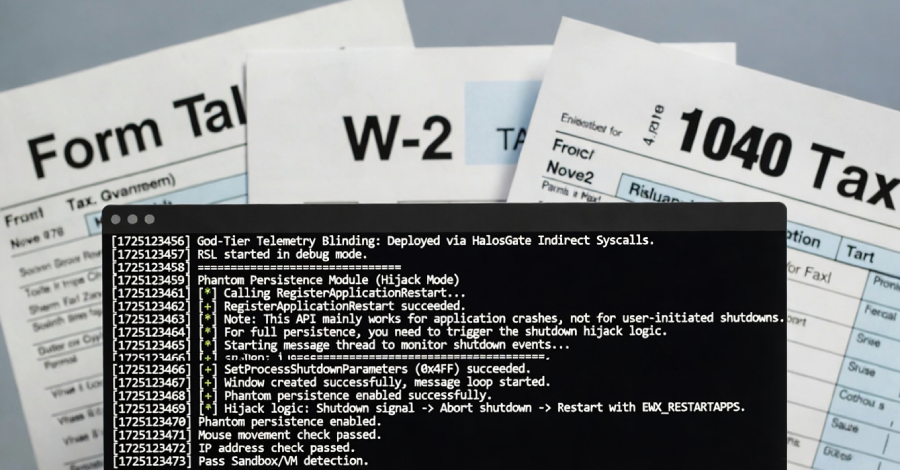

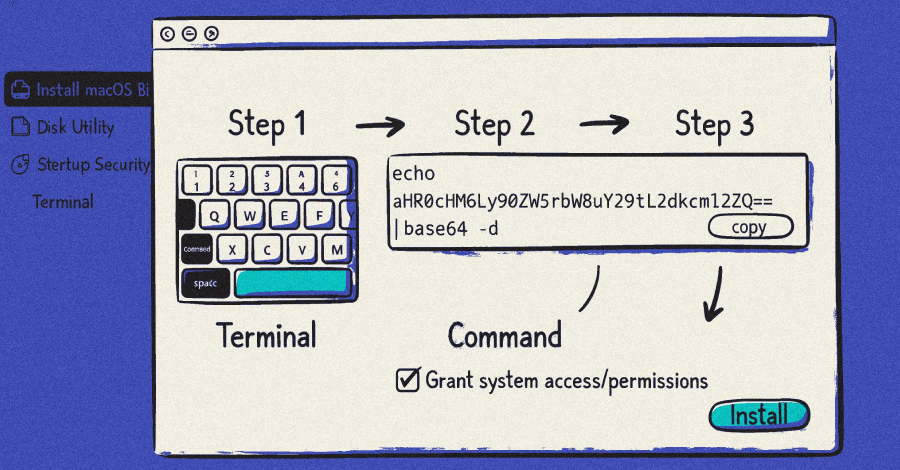

Une attaque de la chaîne d'approvisionnement nouvellement identifiée ciblant le logiciel DAEMON Tools a compromis ses installateurs pour diffuser une charge utile malveillante, selon les conclusions de Kaspersky. Ces installateurs sont distribués depuis le site Web légitime de DAEMON Tools et sont signés avec des certificats numériques appartenant aux développeurs de DAEMON Tools, ont annoncé les chercheurs de Kaspersky Igor Kuznetsov, Georgy Kucherin, Leonid.