Découverte de cinq Rust Crates malveillantes exploitant les pipelines CI/CD pour voler des secrets de développeurs

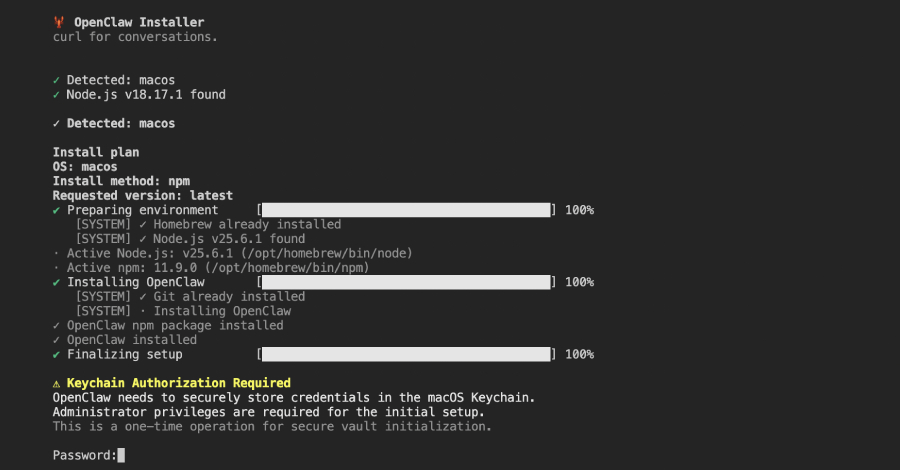

Des chercheurs en cybersécurité ont découvert cinq Rust Crates malveillantes qui se font passer pour des utilitaires liés au temps pour transmettre les données du fichier .env aux acteurs de la menace. Les packages Rust, publiés sur crates.io, sont listés ci-dessous - chrono_anchor, dnp3times, time_calibrator, time_calibrators, time-sync. Les crates, selon Socket, se font passer pour timeapi.io et ont été publiées entre fin février et début mars.