Campagne de malware exploitant Discord pour livrer AsyncRAT et Skuld Stealer ciblant les portefeuilles de cryptomonnaie

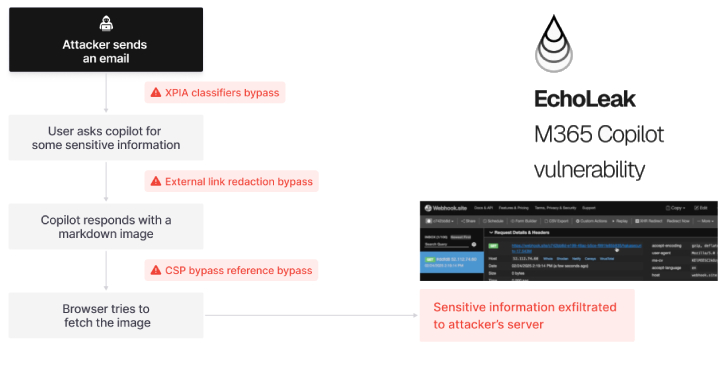

Une nouvelle campagne de logiciels malveillants exploite une faille dans le système d'invitation de Discord pour diffuser un voleur d'informations appelé Skuld et le cheval de Troie d'accès à distance AsyncRAT. Les attaquants ont détourné les liens via l'enregistrement de liens de vanité, leur permettant de rediriger discrètement les utilisateurs depuis des sources de confiance vers des serveurs malveillants, a déclaré Check Point dans un rapport technique.