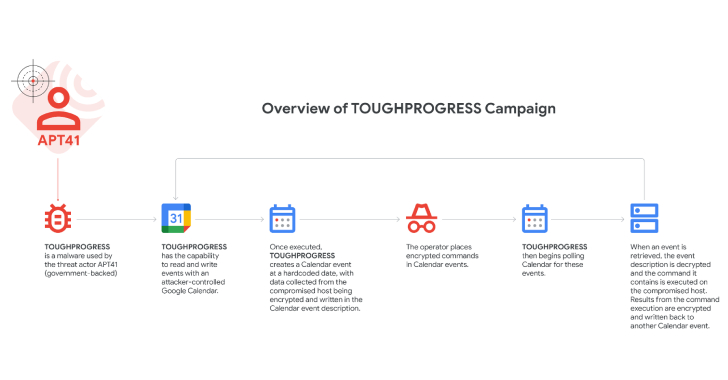

APT41 chinois utilise Google Calendar pour des opérations de commande et contrôle de logiciels malveillants

Google a révélé mercredi que l'acteur de menace parrainé par l'État chinois connu sous le nom de APT41 a exploité un logiciel malveillant appelé TOUGHPROGRESS qui utilise Google Calendar pour le commandement et le contrôle (C2). Le géant de la technologie, qui a découvert l'activité fin octobre 2024, a déclaré que le logiciel malveillant était hébergé sur un site Web gouvernemental compromis et était utilisé pour cibler plusieurs autres entités gouvernementales. Utilisation abusive du cloud.