Les États-Unis démantèlent le réseau de malware DanaBot, inculpent 16 personnes lors d'une opération mondiale de cybercriminalité de 50 millions de dollars

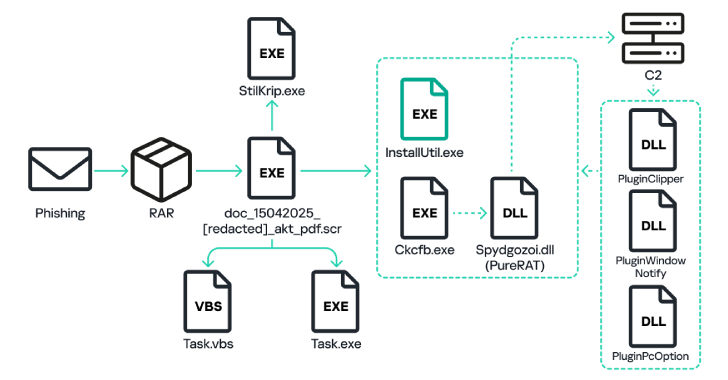

Le Département de la Justice des États-Unis (DoJ) a annoncé jeudi la perturbation de l'infrastructure en ligne associée à DanaBot (alias DanaTools) et a déposé des accusations contre 16 individus pour leur prétendue implication dans le développement et le déploiement du malware, contrôlé par une organisation de cybercriminalité basée en Russie. Le DoJ a déclaré que le malware avait infecté plus de 300 000