Attaque de logiciel malveillant visant les dirigeants du Congrès mondial des Ouïghours via l'outil UyghurEdit++ piégé

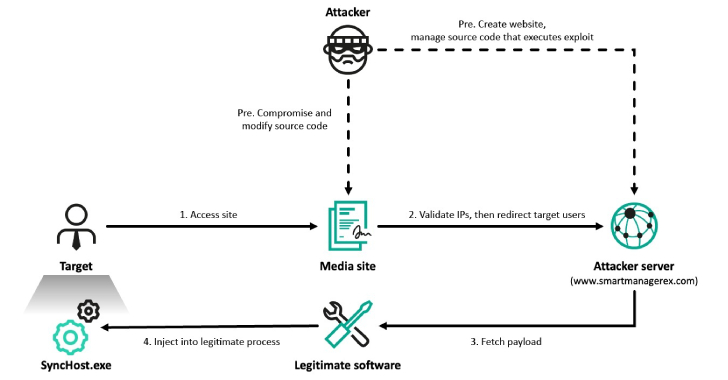

Une nouvelle campagne détectée en mars 2025 cible les membres principaux du Congrès mondial des Ouïghours (WUC) vivant en exil avec un logiciel malveillant basé sur Windows capable de mener une surveillance. La campagne d'hameçonnage ciblé a utilisé une version piégée d'un outil légitime de traitement de texte et de correction orthographique open source appelé UyghurEdit++ développé pour soutenir l'utilisation de l'ouïghour.