Alerte de Fortinet : les attaquants conservent l'accès à FortiGate après le patch via une exploitation de symlinks SSL-VPN

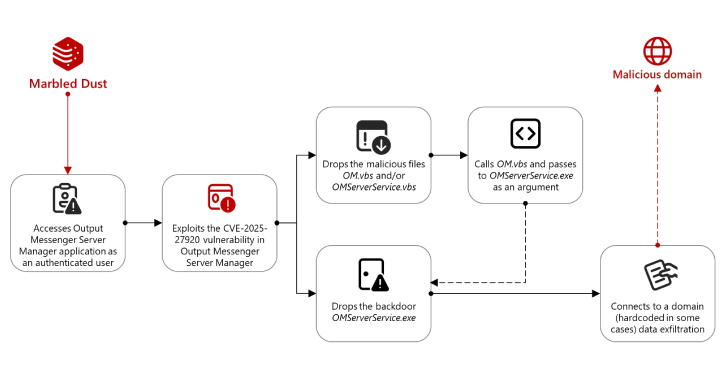

Fortinet a révélé que des acteurs de menaces ont trouvé un moyen de maintenir un accès en lecture seule aux dispositifs FortiGate vulnérables même après que le vecteur d'accès initial utilisé pour compromettre les dispositifs ait été corrigé. Les attaquants auraient exploité des failles de sécurité connues, maintenant corrigées, notamment les CVE-2022-42475, CVE-2023-27997 et CVE-2024-21762.