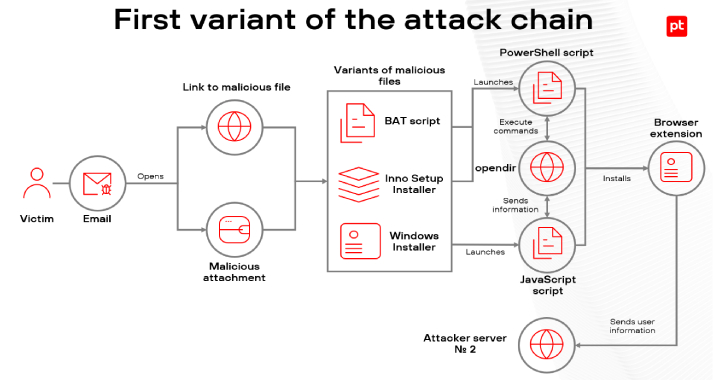

Des attaques sur des entreprises russes perpétrées par le groupe Rare Werewolf utilisant des logiciels légitimes

Le groupe de pirates informatiques nommé Rare Werewolf (anciennement Rare Wolf) est lié à une série d'attaques cybernétiques visant la Russie et les pays de la Communauté des États indépendants (CEI). Les attaquants se distinguent par leur préférence pour l'utilisation de logiciels tiers légitimes plutôt que de développer leurs propres binaires malveillants, selon Kaspersky.