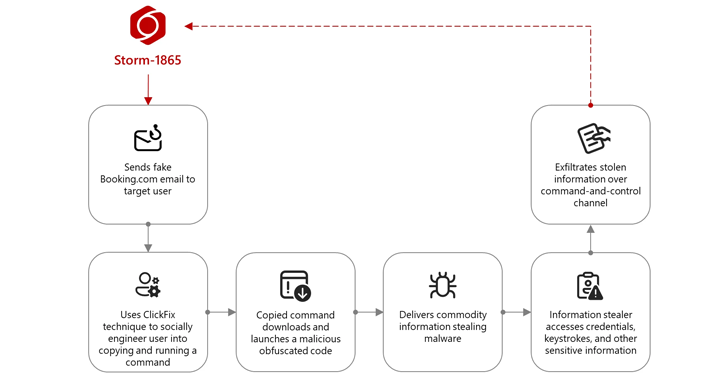

Microsoft alerte sur une campagne de phishing utilisant des e-mails frauduleux de Booking[.]com pour cibler le secteur de l'hôtellerie

Microsoft a mis en garde contre une campagne de phishing visant le secteur de l'hôtellerie en se faisant passer pour l'agence de voyage en ligne Booking.com, en utilisant une technique d'ingénierie sociale de plus en plus populaire appelée ClickFix pour diffuser des logiciels malveillants de vol d'identifiants. Cette activité, selon le géant de la technologie, a commencé en décembre 2024 et vise à commettre des fraudes financières et des vols.